محتويات المقالة

تنوعت ممارسات تعزيز الأمن السيبراني في المؤسسات مع تعاظم حاجة المؤسسات لأمن سيبراني قوي يحمي أنظمة المؤسسة وبياناتها من أي حوادث قد تواجهها المؤسسة، سواء كانت عن طريق الخطأ او هجمات سيبرانية مقصودة ضد المؤسسة، وقد تحدثنا مسبقاّ في عدة مقالات عن أهم الممارسات والأدوات لتعزيز الأمن السيبراني في مؤسستك، أما اليوم فسيكون مقالنا مخصص لإحدى الممارسات المهمة لحماية البيانات والتي يجب على المؤسسات أن توليها اهتماماً كبيراً ألا وهي تشفير البيانات.

اقرأ أيضاً 6 من أفضل ممارسات الأمن السيبراني لحماية مؤسستك.

ماذا يعني تشفير البيانات؟

التشفير هو مقياس للأمن السيبراني يحمي البيانات الشخصية من خلال استخدام أكواد فريدة تشوش البيانات وتجعل من المستحيل على المتطفلين قراءتها، حيث يضمن التشفير أن البيانات الخاصة للمؤسسة آمنة، حتى بحال تمكن المهاجمون من تجاوز جدار الحماية.

تجمع الشركات بشكل متزايد الكثير من بيانات المستخدمين الخاصة، ولمنع وصول هذه البيانات إلى أيادي خارجية غير مصرح لها هذا الوصول، تحتاج الشركات إلى التأكد من أنها تقوم بتشفير جميع البيانات التي بحوزتها.

تعتبر عملية تشفير البيانات مباشرة، حيث يتم استخدام مفتاح تشفير مع خوارزمية تشفير محددة لترجمة بيانات النص العادي إلى بيانات غير قابلة للقراءة، ويطلق على البيانات بعد عملية التشفير اسم النص المشفر.

لا يمكن فك تشفير البيانات المشفرة إلا باستخدام مفتاح التشفير المقابل، لذلك لن يتمكن المتسللون من قراءة البيانات حتى عندما يتجاوزون إجراءات أمان النظام.

تعرف علي فوائد الأمن السيبراني: هل نحن مستعدون لمواجهة التحديات؟

ما هي أهمية تشفير البيانات ؟

هل تحتاج الشركات حقًا إلى بذل الجهود للاستثمار في تشفير البيانات لمعاملاتها وعملياتها عبر الإنترنت؟

سنتعرف الآن على أربعة من أبرز الأسباب التي تجعل الشركات تهتم بالمضي قدماً في عملية تشفير البيانات.

1. البيانات التي يتم نقلها عرضة للخطر

يمكن للقراصنة مهاجمة قنوات الاتصال بسهولة والتقاط البيانات التي يتم نقلها عبر الشبكة، يضمن تشفير البيانات عدم إمكانية سرقة البيانات السرية أثناء نقلها من خلال تقنيات استخراج البيانات مثل هجوم القوة الغاشمة Brute-force attack .

2. التهديدات الأمنية آخذة في التطور

يتعلم المهاجمون باستمرار طرقًا جديدة لتجاوز أعقد دفاعات الأمن السيبراني، لذلك تحتاج الشركات إلى التأكد من أن المهاجمين لن يتمكنوا من قراءة بياناتهم، في حالة تم اختراق جدران الحماية الخاصة بهم.

يجعل تشفير البيانات من المستحيل على المهاجمين الوصول إلى البيانات الحساسة.

3. قد تؤدي التطبيقات غير المعتمدة إلى كشف بيانات حساسة

قد يتسبب تثبيت واستخدام بعض الموارد والتطبيقات غير المعتمدة عبر الإنترنت في حدوث تدخلات وانتهاكات أمنية.

عندما يحدث هذا، قد تتعرض بياناتك الحساسة لعوامل ضارة عبر الإنترنت، يمنع تشفير البيانات حدوث ذلك من خلال التأكد من أن بياناتك الخاصة مشفرة ويصعب قراءتها من قبل المستخدمين غير المصرح لهم.

4. القرصنة هي عمل تجاري

تعني المنافسة والتنافس التجاري أن الشركات تتطلع دائمًا إلى الوصول إلى البيانات الخاصة بمنافسيها لمعرفة خطوات أعمالهم التالية. وقد أدى ذلك إلى نمو أعمال القرصنة، حيث يقوم الأفراد المتمرسون بالتقنية باختراق موارد الشركات عبر الإنترنت مقابل أجر مادي.

سيضمن تشفير البيانات ألا يتمكن أي شخص غير مخول له الوصول إلى بياناتك من قراءة بياناتك السرية أو فهمها أو استخدامها، حتى بحال تمكن ذلك الشخص من تجاوز أنظمة الأمان الخاصة بك.

كيف يعمل التشفير؟

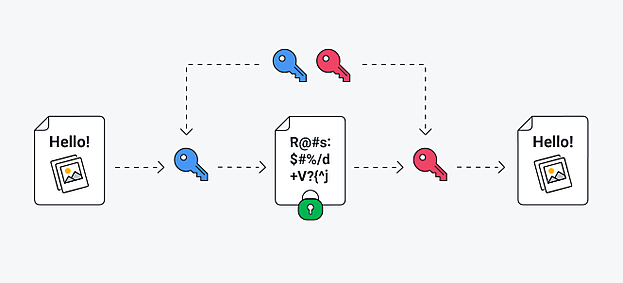

من المؤكد أنك تفكر بالطريقة التي تحدث فيها عملية تشفير البيانات، ويمكننا تلخيصها بخطوتين رئيسيتين هما التشفير وفك التشفير.

أولاً: يتم أخذ النص الذي نرغب بتشفيره، وليكن رسالة نصية أو بريد إلكتروني، ويتم تطبيق خوارزميات تشفير معقدة على ذلك النص وتحويله إلى تنسيق غير قابل للقراءة، يسمى النص بعد التحويل “نص مشفر“، يساعد هذا في حماية سرية البيانات الرقمية سواء المخزنة على أنظمة الكمبيوتر أو المنقولة عبر شبكة مثل الإنترنت.

ثانياً: عندما يصل النص المشفر إلى المستلم المقصود، تتم ترجمة المعلومات مرة أخرى إلى شكلها الأصلي، أي يتم إرجاع هذا النص لما كان عليه قبل تطبيق خوارزميات التشفير عليه، وهذا ما يسمى فك التشفير.

حتى يتمكن المستلم من إلغاء قفل الرسالة، يجب على كل من المرسل والمتلقي استخدام مفتاح تشفير “سري”، وهو مجموعة من الخوارزميات التي تدافع عن البيانات وتفك تشفيرها إلى تنسيق قابل للقراءة.

ما هو مفتاح التشفير؟

مفتاح التشفير هو سلسلة من الأرقام المستخدمة لتشفير البيانات وفك تشفيرها، يتم إنشاء مفاتيح التشفير باستخدام الخوارزميات، ويتصف كل مفتاح تشفير بأنه عشوائي وفريد.

التشفير المتماثل وغير المتماثل: ما الفرق بينهما؟

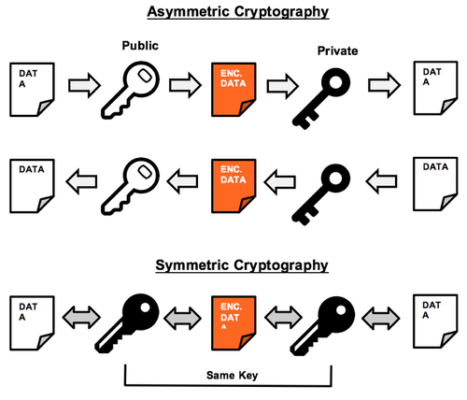

هناك نوعان من أنظمة التشفير: التشفير المتماثل والتشفير غير المتماثل وسنتعرف الآن على الفرق بينهما.

أولاً: المفاتيح المستخدمة في عملية التشفير وفك التشفير

يستخدم التشفير المتماثل symmetric encryption مفتاحًا خاصًا للتشفير وفك التشفير.

يستخدم التشفير غير المتماثل Asymmetric encryption مفتاحين للتشفير وفك التشفير، يسمى هذا المفتاحان بالمفتاح العام Public key والمفتاح الخاص Private key.

يستخدم التشفير غير المتماثل المفتاح العام للمستلم لتشفير الرسالة، ثم إذا أراد المستلم فك تشفير الرسالة، فسيتعين على المستلم استخدام مفتاحه الخاص لفك التشفير، يتم فك التشفير فقط إذا كانت المفاتيح متوافقة.

ثانياً: إيجابيات وسلبيات كل من التشفير المتماثل وغير المتماثل

تتمثل مزايا التشفير المتماثل في سهولة إعداده ويمكن تنفيذه في لمح البصر، إضافة لأنه بسيط جدًا، ويمكن لجميع الأشخاص بمختلف أعمارهم واختصاصاتهم استخدامه، بينما يعد التشفير غير المتماثل أكثر صعوبة في الفهم والاستخدام.

تتمثل سلبيات التشفير المتماثل بأن المفتاح السري يحتاج إلى مشاركته مع المستلم، بينما تتمثل ميزة التشفير غير المتماثل في أنه لا يجبر المستخدم على مشاركة المفاتيح (السرية)، فقد أزال هذا النوع من التشفير ضرورة توزيع المفاتيح.

تتمثل سلبيات التشفير غير المتماثل في أنه يستغرق وقتًا طويلاً ويتطلب جهدًا أكبر بكثير من التشفير المتماثل، علاوة على ذلك، لا يمكنك إرسال رسائل بريد إلكتروني مشفرة إلا إذا قام الشخص الآخر بإنشاء أزواج من المفاتيح، كما أنك بحال فقدت مفتاحك الخاص فستفقده إلى الأبد، حيث أن المفتاح الخاص غير قابل للاسترداد.

ثالثاً: أمثلة شائعة لآليات التشفير المتماثل والتشفير غير المتماثل

تتضمن الأمثلة الشائعة للتشفير غير المتماثل ما يلي:

- RSA: أخذت RSA اسمها من الأحرف الأولى العائلية لثلاثة علماء كمبيوتر، يستخدم خوارزمية قوية وشائعة للتشفير، وتحظى RSA بشعبية نظرًا لطول مفتاحها وبالتالي فهي تستخدم على نطاق واسع لنقل البيانات بشكل آمن.

- معيار التوقيع الرقمي (DSS)، والذي يتضمن خوارزمية التوقيع الرقمي (DSA)

- ECC: المنحنيات الإهليلجية قابلة للتطبيق على اتفاقية المفاتيح والتوقيعات الرقمية والمولدات شبه العشوائية والمهام الأخرى. بشكل غير مباشر، يمكن استخدامها للتشفير من خلال الجمع بين اتفاقية المفتاح ونظام التشفير المتماثل.

- طريقة التبادل Diffie-Hellman: هي واحدة من أقدم الأمثلة العملية على تبادل المفاتيح العامة المنفذة في مجال التشفير.

- بروتوكول TLS / SSL

تتضمن الأمثلة الشائعة للتشفير المتماثل ما يلي:

- معيار تشفير البيانات (DES): يعتبر معيار تشفير البيانات معيار تشفير منخفض المستوى، وتعد DES قد عفا عليها الزمن في عملية حماية البيانات الحساسة.

- معيار تشفير البيانات الثلاثي (Triple DES): يعمل Triple DES على تشغيل تشفير DES ثلاث مرات، وإليك كيفية عمله: يقوم بتشفير البيانات وفك تشفيرها وتشفيرها، وبالتالي، “ثلاثية”. فهو يقوي معيار DES الأصلي، والذي أصبح يعتبر نوعًا ضعيفًا جدًا من التشفير للبيانات الحساسة.

- معيار التشفير المتقدم (AES): تم اعتماد AES من قبل حكومة الولايات المتحدة، وهو يحل محل معيار تشفير البيانات (DES)

- خوارزمية تشفير البيانات الدولية (IDEA): وهي خوارزمية اختيارية في معيار OpenPGP.

- بروتوكول TLS / SSL

ما استخدام التشفير عبر SSL ؟

كنا قد ذكرنا أعلاه العديد من الأمثلة على التشفير، حيث يوجد العديد من آليات التشفير وسنذكر الآن أحد أهم الآليات لتشفير البيانات والتي تستخدمها مواقع الويب، وهي ما يطلق عليها طبقة مآخذ التوصيل الآمنة SSL، فماذا تكون هذه الآلية؟

طبقة مآخذ التوصيل الآمنة (SSL) هي آلية لتشفير البيانات تستخدمها مواقع الويب لحماية بيانات المستخدم الحيوية، تمنع هذه الآلية المهاجمين من الوصول إلى بيانات المستخدم الحساسة التي تنتقل من وإلى موقع الويب، يضمن تطبيق SSL لمستخدمي موقع الويب أن معاملاتهم عبر الإنترنت مشفرة وأن بيانات المستخدم الحساسة محمية.

يمكنك أن تعرف إن كان موقع الويب الذي تستخدمه يستخدم هذه الآلية، حيث تحتوي مواقع الويب التي أضافت SSL لتأمين مواقعها على رمز قفل على عناوين URL الخاصة بها وتستخدم “https” بدلاً من “http” لعنوان الارتباط الخاص بها.

ابحث عن رمز القفل في شريط URL و “s” في “https: //” للتأكد من أنك تجري معاملات آمنة ومشفرة عبر الإنترنت.

من الجيد الوصول إلى المواقع باستخدام طبقة المقابس الآمنة في الحالات التالية:

- القيام بتخزين أو إرسال بيانات حساسة عبر الإنترنت: إذا كنت تستخدم الإنترنت لتنفيذ مهام مثل تقديم الضرائب أو إجراء عمليات شراء أو تجديد رخصة القيادة أو إجراء أي عمل شخصي آخر، فإن زيارة المواقع باستخدام طبقة المقابس الآمنة تعد فكرة جيدة.

- عملك يتطلب ذلك: قد يكون لمكان عملك بروتوكولات تشفير معينة، أو قد يخضع للوائح التي تتطلب التشفير، في هذه الحالات، يكون التشفير أمرًا ضروريًا.

كيف تستخدم برامج الفدية التشفير لارتكاب جرائم الإنترنت؟

تم تصميم التشفير لحماية بياناتك، لكن هل تعلم أنه يمكن أيضًا استخدام التشفير ضدك!

إن تشفير البيانات هو سلاح ذو وحدين حيث أنه يمكن استخدام هذه العملية من خلال المجرمين الإلكترونيين لتشفير بياناتك الحساسة والهامة عبر ما يسمى ببرامج الفدية.

تعد برامج الفدية جريمة إلكترونية يمكن أن تؤثر على المؤسسات من جميع الأحجام، بما في ذلك المكاتب الحكومية وأيضاً مستخدمي الكمبيوتر الفرديين.

كيف تحدث هجمات برامج الفدية؟

ينشر المهاجمون برامج الفدية لمحاولة تشفير بيانات الأجهزة المختلفة، بما في ذلك أجهزة الكمبيوتر والخوادم، وغالبًا ما يطلب المهاجمون فدية قبل أن يقدموا مفتاحًا لفك تشفير البيانات المستهدفة التي تم تشفيرها.

يمكن أن تؤدي هجمات برامج الفدية ضد الوكالات الحكومية إلى إيقاف الخدمات، مما يجعل من الصعب مثلاً الحصول على تصريح أو الحصول على رخصة زواج أو دفع فاتورة ضريبية… الخ.

غالبًا ما تستهدف برامج الفدية المؤسسات الكبيرة، ولكن يمكن أن تحدث لك أيضًا هجمات برامج الفدية، لذا سنقدم لك الآن بعض النصائح للمساعدة في حماية أجهزتك من هجمات برامج الفدية الضارة وخطر تشفير بياناتك وعدم إمكانية الوصول إليها.

- قم بتثبيت واستخدام برنامج أمان موثوق به على جميع أجهزتك، بما في ذلك هاتفك المحمول.

- حافظ على تحديث برنامج الأمان الخاص بك، والذي يمكن أن يساعد في حماية أجهزتك من الهجمات الإلكترونية.

- قم بتحديث نظام التشغيل الخاص بك والبرامج الأخرى، هذا الأمر يساعد في تصحيح الثغرات الأمنية.

- تجنب فتح مرفقات البريد الإلكتروني الغير موثوقة: حيث يعد البريد الإلكتروني إحدى الطرق الرئيسية لتقديم برامج الفدية الضارة.

- كن حذرًا من أي مرفق بريد إلكتروني ينصحك بتمكين وحدات الماكرو لعرض محتواها.

- قم بعمل نسخة احتياطية من بياناتك على قرص صلب خارجي، فبحال وجدت نفسك ضحية لهجوم برامج الفدية، ستمكنك النسخة الاحتياطية من استعادة ملفاتك بمجرد إزالة البرامج الضارة.

- ضع في اعتبارك استخدام الخدمات السحابية: يمكن أن يساعد ذلك في التخفيف من عدوى برامج الفدية الضارة، نظرًا لأن العديد من الخدمات السحابية تحتفظ بالإصدارات السابقة من الملفات، مما يتيح لك “التراجع” إلى النموذج غير المشفر.

- لا تدفع الفدية: يمكنك دفع فدية على أمل استعادة ملفاتك، ولكن قد لا تستعيدها، ليس هناك ما يضمن أن المجرم الإلكتروني سوف يفرج عن بياناتك.

الخلاصة: تعد عملية تشفير البيانات ضرورية جداً للمساعدة في حماية معلوماتك الشخصية الحساسة أو بيانات مؤسستك السرية، وهي من الممارسات المهمة لتعزيز الأمن السيبراني في مؤسستك وتقوية دفاعات المؤسسة أمام المهاجمين الإلكترونيين، من المهم أن تكون على دراية بأنه من الممكن استخدام آليات التشفير ضدك كحالة برامج الفدية، لذلك سيكون من الذكاء اتخاذ خطوات لمساعدتك على جني الفوائد من عملية تشفير البيانات وتجنب الضرر الذي قد يصيب بياناتك بحال تم استخدامها ضدك.

نجحت شركة ريناد المجد لتقنية المعلومات (RMG) بأن تكون من أوائل الشركات في المملكة التي استطاعت تطبيق المعايير الوطنية للتشفير عبر مجموعة من الخبراء والاستشاريين المختصين، تقدم الشركة مجموعة من الخدمات في هذا المجال يمكنك الاطلاع عليها من هنا.

الأسئلة الشائعة حول تشفير البيانات

ما تعريف تشفير البيانات؟

التشفير هو مقياس للأمن السيبراني يحمي البيانات الشخصية من خلال استخدام أكواد فريدة تشوش البيانات وتجعل من المستحيل على المتطفلين قراءتها، حيث يضمن التشفير أن البيانات الخاصة للمؤسسة آمنة، حتى بحال تمكن المهاجمون من تجاوز جدار الحماية.

ما هي أهمية تشفير البيانات؟

لا بد للشركات أن تبذل الجهود للاستثمار في تشفير البيانات لمعاملاتها وعملياتها عبر الإنترنت نظراً لأن البيانات التي يتم نقلها عبر الشبكة عرضة للخطر، إضافة لتطور التهديدات الأمنية وازدياد تعقيدها وإمكانية تسريب البيانات الحساسة من خلال التطبيقات غير المعتمدة إضافة لأن القرصنة أصبحت عمل تجاري اليوم.

ما هو مفتاح التشفير؟

مفتاح التشفير هو سلسلة من الأرقام المستخدمة لتشفير البيانات وفك تشفيرها، يتم إنشاء مفاتيح التشفير باستخدام الخوارزميات، ويتصف كل مفتاح تشفير بأنه عشوائي وفريد.

ما الفرق بين التشفير المتماثل والتشفير غير المتماثل؟

يستخدم التشفير المتماثل مفتاحًا خاصًا للتشفير وفك التشفير، بينما يستخدم التشفير غير المتماثل مفتاحين للتشفير وفك التشفير، يسمى هذا المفتاحان بالمفتاح العام والمفتاح الخاص. يستخدم التشفير غير المتماثل المفتاح العام للمستلم لتشفير الرسالة. ثم إذا أراد المستلم فك تشفير الرسالة، فسيتعين على المستلم استخدام مفتاحه الخاص لفك التشفير، فك تشفير فقط إذا كانت المفاتيح متوافقة، فسيتم الرسالة.

ما هي آلية التشفير SSL؟

طبقة مآخذ التوصيل الآمنة (SSL) هي آلية لتشفير البيانات تستخدمها مواقع الويب لحماية بيانات المستخدم الحيوية، تمنع هذه الآلية المهاجمين من الوصول إلى بيانات المستخدم الحساسة التي تنتقل من وإلى موقع الويب، يضمن تطبيق SSL لمستخدمي موقع الويب أن معاملاتهم عبر الإنترنت مشفرة وأن بيانات المستخدم الحساسة محمية.

كيف يمكن استخدام تشفير البيانات ضدك؟

إن تشفير البيانات هو سلاح ذو وحدين حيث أنه يمكن استخدام هذه العملية من خلال المجرمين الإلكترونيين لتشفير بياناتك الحساسة والهامة عبر ما يسمى ببرامج الفدية، حيث ينشر المهاجمون برامج الفدية لمحاولة تشفير بيانات الأجهزة المختلفة، بما في ذلك أجهزة الكمبيوتر والخوادم، وغالبًا ما يطلب المهاجمون فدية قبل أن يقدموا مفتاحًا لفك تشفير البيانات المستهدفة التي تم تشفيرها.

هل يستخدم التشفير لحماية البيانات من سرقتها ؟

يعتبر أحد أهم الأدوات المستخدمة لحماية البيانات من السرقة أو الوصول غير المصرح به. التشفير يحول البيانات من شكلها الأصلي (واضح ومقروء) إلى شكل مشفر (غير مفهوم) باستخدام خوارزميات رياضية معقدة، بحيث لا يمكن قراءتها إلا من قبل الأشخاص أو الأنظمة التي تمتلك المفتاح الصحيح لفك التشفير.